如何为软件加密:保护数字旅行的安全指南

在数字化时代,软件加密已成为保护个人和商业数据安全的重要手段。无论是旅行中的文件保护,还是日常工作中的信息安全,掌握软件加密技术都能为我们的数字生活增添一份安心。本文将深入探讨软件加密的原理、方法与最佳实践,帮助读者构建全面的安全防护体系。

软件加密的基本概念

软件加密是通过特定算法将可读数据转换为不可读格式的过程,只有拥有正确密钥的用户才能解密访问。这种技术广泛应用于操作系统、应用程序和用户数据保护领域。理解软件加密的基本概念是实施有效防护的第一步。

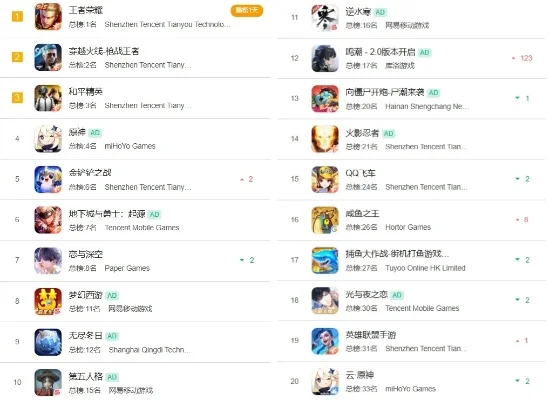

软件加密主要分为两大类:对称加密和非对称加密。对称加密使用相同密钥进行加密和解密,速度快但密钥管理复杂;非对称加密使用公钥和私钥组合,安全性更高但计算成本较大。现代软件通常结合两种技术,根据不同场景选择最合适的加密方法。

选择合适的加密方法

选择合适的加密方法需要考虑多个因素,包括安全性需求、性能要求和易用性。以下是一些常见的加密方法及其适用场景:

AES加密:目前最广泛使用的对称加密算法,适用于大多数数据加密场景

RSA加密:非对称加密的代表算法,常用于密钥交换和数字签名

ECC加密:椭圆曲线加密,提供更高安全性的同时保持较低计算需求

混合加密:结合对称和非对称加密的优点,兼顾安全性和性能

选择加密方法时,建议遵循以下原则:

根据数据敏感性选择强度合适的算法

考虑加密和解密所需的计算资源

确保所选算法符合相关法律法规要求

选择有良好社区支持和文档的成熟算法

实施软件加密的步骤

实施软件加密需要系统性的规划与执行。以下是基本步骤指南:

1. 风险评估:识别需要保护的数据类型和潜在威胁

2. 选择方案:根据需求选择合适的加密技术和工具

3. 密钥管理:建立安全的密钥生成、存储和使用机制

4. 集成实施:将加密功能集成到软件架构中

5. 测试验证:确保加密功能按预期工作且不影响性能

6. 持续维护:定期更新密钥和加密策略

密钥管理是整个过程中的核心环节。有效的密钥管理应包括:

密钥生成:使用安全的随机数生成器

密钥存储:采用硬件安全模块(HSM)或专用密钥管理服务

密钥轮换:定期更换密钥以降低泄露风险

访问控制:严格限制密钥访问权限

保护移动应用的安全

移动应用已成为我们数字生活的重要部分,但同时也面临更高的安全威胁。保护移动应用需要综合考虑多个方面:

数据传输加密:使用TLS/SSL等协议保护数据在网络中的传输

本地数据加密:对存储在设备上的敏感数据进行加密

代码混淆:增加逆向工程难度,保护应用逻辑安全

权限管理:最小化应用所需权限,避免过度收集用户信息

以下是一些实用的移动应用加密实践:

使用平台提供的加密API(如Android的Cipher类)

避免将加密密钥硬编码在代码中

实现安全的密钥存储机制

定期进行安全审计和渗透测试

企业级软件加密策略

对于企业而言,建立完善的软件加密策略至关重要。这包括:

数据分类:根据敏感程度对数据进行分级

加密策略:为不同级别的数据制定相应的加密标准

访问控制:实施基于角色的访问控制机制

审计追踪:记录所有加密操作和解密尝试

应急响应:制定密钥泄露时的处理流程

企业级加密还应考虑以下因素:

合规性要求(如GDPR、HIPAA等)

云服务集成时的加密需求

远程访问的安全策略

数据备份和恢复的加密方案

加密工具与资源推荐

市场上有多种加密工具可以帮助开发者实现软件加密功能。以下是一些值得关注的工具:

开源工具

OpenSSL:功能强大的加密库,支持多种算法

libsodium:现代密码学库,易于使用

GPG:开源的加密和签名工具

商业解决方案

VeraCrypt:磁盘加密和文件加密软件

BitLocker:Windows内置的全盘加密功能

AWS KMS:云服务中的密钥管理服务

选择工具时,建议考虑:

技术支持情况

与现有系统的兼容性

学习曲线和易用性

成本效益

加密实践中的常见陷阱

在实施软件加密过程中,开发者容易犯以下错误:

密钥管理不当:密钥泄露是最大的安全风险之一

过度加密:不必要地加密所有数据会降低性能

忽视密钥轮换:长期使用相同密钥增加风险

忽略兼容性问题:加密可能影响与其他系统的互操作性

安全意识不足:开发人员缺乏密码学知识

避免这些陷阱的关键在于:

建立完善的加密策略文档

对开发人员进行安全培训

实施严格的代码审查

定期进行安全测试

未来趋势与最佳实践

随着技术的发展,软件加密也在不断演进。以下是一些值得关注的未来趋势:

量子安全加密:应对量子计算机的威胁

同态加密:在加密数据上进行计算

零知识证明:在不暴露数据的情况下验证身份

区块链加密:利用区块链技术增强数据安全

同时,建议遵循以下最佳实践:

采用"最小权限"原则

实施纵深防御策略

定期更新加密算法和密钥

建立安全意识文化

考虑物理安全因素

小编有话说

软件加密是数字时代不可或缺的安全措施。无论是个人用户还是企业,掌握正确的加密方法和技术都能有效保护数据安全。通过理解加密原理、选择合适方法、实施有效策略,并持续优化安全体系,我们可以在数字化旅途中更加安心地保护我们的数字资产。记住,安全不是终点,而是一个持续改进的过程,需要不断学习、适应和更新。